在移動互聯網時代,Wi-Fi不安全已成為大眾的普遍認知,人們傾向于相信切換到蜂窩移動網絡(如4G)就能獲得‘絕對安全’。從網絡與信息安全軟件開發的專業視角來看,這種觀點存在誤解。無論是Wi-Fi還是4G,都只是通信鏈路,都面臨著不同層面、不同性質的安全威脅,沒有絕對的‘安全’,只有相對的風險管理和持續的防護。

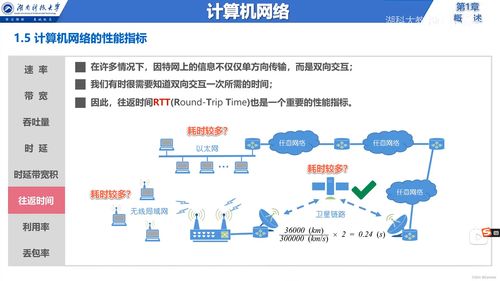

我們必須理解兩者的基本安全機制差異。公共Wi-Fi(如咖啡館、機場網絡)的主要風險在于其開放性。數據在用戶設備與路由器之間以明文或弱加密方式傳輸,易被同一網絡內的攻擊者竊聽、篡改或通過‘中間人攻擊’竊取信息。而4G網絡在設計之初就內置了更強的安全協議。從用戶設備(UE)到基站(eNodeB)之間,采用了基于雙向認證和強加密(如128位加密算法)的空中接口保護,這使得在無線電波層面進行竊聽的難度和成本遠高于公共Wi-Fi。因此,在防止被動竊聽方面,4G確實比開放Wi-Fi安全得多。

但是,這絕不意味著4G是‘絕對安全的保險箱’。其安全風險存在于其他維度:

- 核心網與后端風險:4G的安全鏈路主要覆蓋‘最后一公里’(終端到基站)。數據進入運營商的核心網絡后,其安全則依賴于運營商內部的基礎設施和管理策略。歷史上,核心網元(如歸屬簽約用戶服務器HSS)的漏洞、信令系統(如SS7/Diameter協議)的固有缺陷,都曾可能被利用來定位用戶、攔截短信或通話。這些攻擊遠非普通用戶所能感知,但卻是國家級或高度組織化攻擊者可能利用的途徑。

- 終端設備與應用的脆弱性:無論使用何種網絡,最終的安全短板往往在于終端設備本身和其上運行的應用程序。惡意軟件、釣魚應用、操作系統漏洞、不安全的APP數據存儲與傳輸等,這些風險在4G和Wi-Fi環境下同樣存在。攻擊者可以通過這些入口竊取數據,網絡類型對此并無差別。

- 偽基站(IMSI Catcher)威脅:這是一種針對蜂窩網絡的特定攻擊設備。它可以偽裝成合法的運營商基站,誘使用戶設備(尤其是信號較弱時)與其連接。一旦連接,攻擊者就能進行通信竊聽、位置跟蹤,甚至注入惡意內容。雖然現代4G網絡有相互認證機制來防范此類攻擊,但部分實現上的漏洞或2G/3G降級攻擊仍使其構成現實威脅。

- 用戶行為與隱私泄露:運營商本身會合法收集大量的用戶元數據(如通話記錄、位置信息、流量日志)。這些數據的存儲、使用和分享政策,構成了另一層面的隱私風險,與網絡傳輸安全本身是不同的問題。

對網絡與信息安全軟件開發的啟示:

作為開發者,我們必須摒棄‘依賴底層網絡安全’的幻想,秉承‘零信任’和‘縱深防御’的設計理念:

- 端到端加密(E2EE)是基石:無論底層是4G、5G還是Wi-Fi,對敏感數據(如消息、支付信息)實施應用層的端到端加密。這意味著只有通信雙方能解密內容,即使數據在傳輸鏈路或運營商服務器上被截獲,也只是一堆亂碼。這是應對所有網絡層威脅的最有效手段。

- 強化應用自身安全:確保APP代碼安全,使用證書綁定(Certificate Pinning)防止中間人攻擊,安全地處理用戶憑證,及時修補已知漏洞。

- 利用安全的網絡API:在開發中,優先使用如HTTPS、TLS 1.3等安全協議進行所有網絡通信,避免使用明文HTTP。系統提供的網絡庫(如Android的Network Security Configuration)應正確配置。

- 用戶教育與透明化:在軟件中向用戶清晰提示不同網絡環境下的風險,例如提示‘當前連接的是開放Wi-Fi,建議開啟VPN’或‘正在使用移動數據’。

- 關注新興威脅:隨著5G的推廣,雖然其安全架構(如服務化架構、增強的用戶面加密)有所提升,但新的攻擊面(如網絡切片安全、邊緣計算安全)也隨之出現,需要持續研究跟進。

結論:

相比于開放、未加密的公共Wi-Fi,4G網絡在數據傳輸的機密性和完整性上提供了更強大的默認保護,對于日常使用確實是更安全的選擇。但‘絕對安全’并不存在。4G網絡面臨偽基站、核心網漏洞、元數據收集等獨特挑戰。真正的安全,來自于對風險的多層次認知,以及無論身處何種網絡,都堅持在應用層實施端到端加密等安全最佳實踐的軟件設計和用戶習慣。作為開發者和用戶,我們都應樹立這樣的觀念:安全是一個持續的過程,而非一個可以簡單切換的開關。