在當(dāng)今數(shù)字化時代,網(wǎng)絡(luò)與信息安全軟件開發(fā)已成為企業(yè)和個人防護數(shù)據(jù)安全的重要屏障。即便是最專業(yè)的開發(fā)團隊也可能面臨潛在風(fēng)險,若忽視以下8種常見情況,可能會危及軟件的安全性、可靠性和用戶信任。請務(wù)必對照自查,及時采取應(yīng)對措施。

1. 使用過時或未更新的依賴庫

許多開發(fā)項目依賴第三方庫,但若未定期更新,可能包含已知漏洞。攻擊者常利用這些漏洞入侵系統(tǒng)。定期檢查并升級依賴項,使用自動化工具掃描潛在風(fēng)險。

2. 缺乏嚴(yán)格的代碼審查流程

代碼審查是發(fā)現(xiàn)安全漏洞的關(guān)鍵步驟。若團隊跳過或簡化此流程,錯誤代碼(如SQL注入或緩沖區(qū)溢出)可能被部署。建立強制性的同行評審機制,并培訓(xùn)團隊識別常見編碼錯誤。

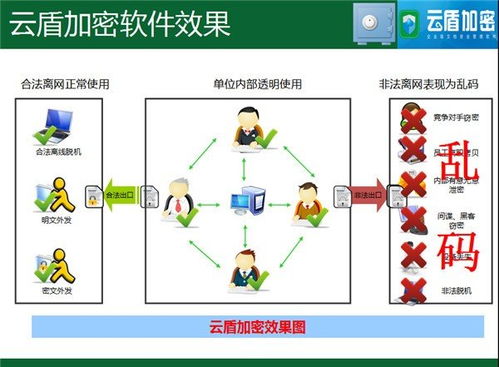

3. 忽視數(shù)據(jù)加密與傳輸安全

在開發(fā)過程中,若未對敏感數(shù)據(jù)(如用戶密碼或支付信息)進(jìn)行端到端加密,或在傳輸中使用不安全的協(xié)議(如HTTP而非HTTPS),數(shù)據(jù)可能被竊取。始終采用強加密標(biāo)準(zhǔn),并驗證SSL/TLS配置。

4. 配置錯誤或默認(rèn)設(shè)置未修改

服務(wù)器、數(shù)據(jù)庫或云服務(wù)的默認(rèn)配置往往存在安全漏洞,例如開放端口或弱密碼。開發(fā)中應(yīng)自定義安全設(shè)置,禁用不必要的服務(wù),并定期審計配置。

5. 未實施足夠的身份驗證與授權(quán)機制

如果軟件依賴簡單的用戶名/密碼登錄,或未實現(xiàn)多因素認(rèn)證(MFA),攻擊者可能通過暴力破解或憑證竊取獲得訪問權(quán)限。加強身份驗證流程,并基于最小權(quán)限原則管理用戶權(quán)限。

6. 忽略日志記錄與監(jiān)控

缺乏詳細(xì)的日志記錄和實時監(jiān)控,會使安全事件(如未授權(quán)訪問或異常行為)難以被發(fā)現(xiàn)。集成日志管理系統(tǒng),設(shè)置警報機制,以便快速響應(yīng)潛在威脅。

7. 第三方集成帶來的風(fēng)險

許多軟件依賴外部API或服務(wù),但這些集成可能引入漏洞。若未對第三方組件進(jìn)行安全評估,整個系統(tǒng)可能面臨風(fēng)險。在集成前進(jìn)行漏洞測試,并簽訂明確的安全協(xié)議。

8. 團隊安全意識培訓(xùn)不足

開發(fā)人員若不了解最新威脅(如釣魚攻擊或社會工程學(xué)),可能在無意中引入漏洞。定期組織安全培訓(xùn),推廣安全編碼實踐,并建立事件響應(yīng)計劃。

網(wǎng)絡(luò)與信息安全軟件開發(fā)是一個持續(xù)改進(jìn)的過程。通過定期自查這些常見問題,并采取預(yù)防措施,您可以顯著降低風(fēng)險,保護用戶數(shù)據(jù)與系統(tǒng)完整性。記住,安全不是一次性任務(wù),而是融入開發(fā)生命周期的核心要素。